Häufig berichten Mandanten nach Erhalt einer urheberrechtlichen Abmahnung wegen angeblicher Benutzung einer Tauschbörse (Filesharing), dass sie sich einen solchen Verstoß gar nicht erklären können.

Damit man sich gegen die unberechtigten Vorwürfe gut verteidigen kann, sollten so viel Beweise wie möglich gesammelt werden.

Ein wichtiger Ansatzpunkt ist herauszufinden, ob sich vielleicht ein Nachbar oder ein unbekannter Dritter über WLAN mit Ihrem Router verbunden hat. Wie Sie das herausfinden können, zeigt die nachfolgende Anleitung. Diese basiert auf den Routern FritzBox von AVM bzw. den Routers von 1&1:

Schritt 1: Im Internetbrowser die Adresse des Routers eingeben.

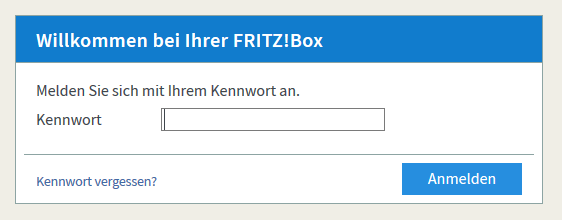

Schritt 2: Melden Sie sich mit Ihrem persönlichen Kennwort an.

Schritt 3: Klicken Sie links im Menü auf „WLAN“ und dann auf „Sicherheit“.

Schritt 4: Schauen Sie sich die Liste der „MAC-Adressen“ an, die hier abgebildet ist. Im Beispielbild sind keine Einträge vorhanden. Bei Ihnen sind wahrscheinlich viele Einträge vorhanden. Machen Sie hiervon einen Screenshot oder ein Handyfoto.

Schritt 5: Jeder Computer, Laptop, jedes Tablet und Smartphone, welches sich per WLAN mit Ihrem Router verbindet, hinterlässt eine eigene „MAC-Adresse“. Dies bedeutet, dass Sie herausfinden müssen, welche „MAC-Adressen“ zu Ihren Geräten gehören. Sind in der Liste noch weitere Einträge vorhanden, die Ihnen unbekannt sind oder die Sie nicht zuordnen können, handelt es sich u.U. um Fremdgeräte von Nachbarn oder unbekannten Dritten. Auf diese Art und Weise kann belegt werden, dass neben den Haushaltsmitgliedern noch andere Personen Ihre Internetleitung genutzt haben. Diese können ggf. die vorgeworfene Urheberrechtsverletzung ohne Ihr Wissen begangen haben.

Zusammenfassung:

Um sich bestmöglich gegen Abmahnung wegen Filesharings zu verteidigen ist es hilfreich zu untersuchen, ob sich unbekannte Dritte mit Ihrem Router verbunden haben. In einigen Fällen steht neben der fremden „MAC-Adresse“ sogar ein Name oder ein sonstiger Hinweis, wer das gewesen ist. Wenn der Eindringling unvorsichtig war, können Sie ihn auf diese Art und Weise überführen.